Zero Trust คืออะไร? และทำไมถึงเกี่ยวข้องกับโรงงานอุตสาหกรรม

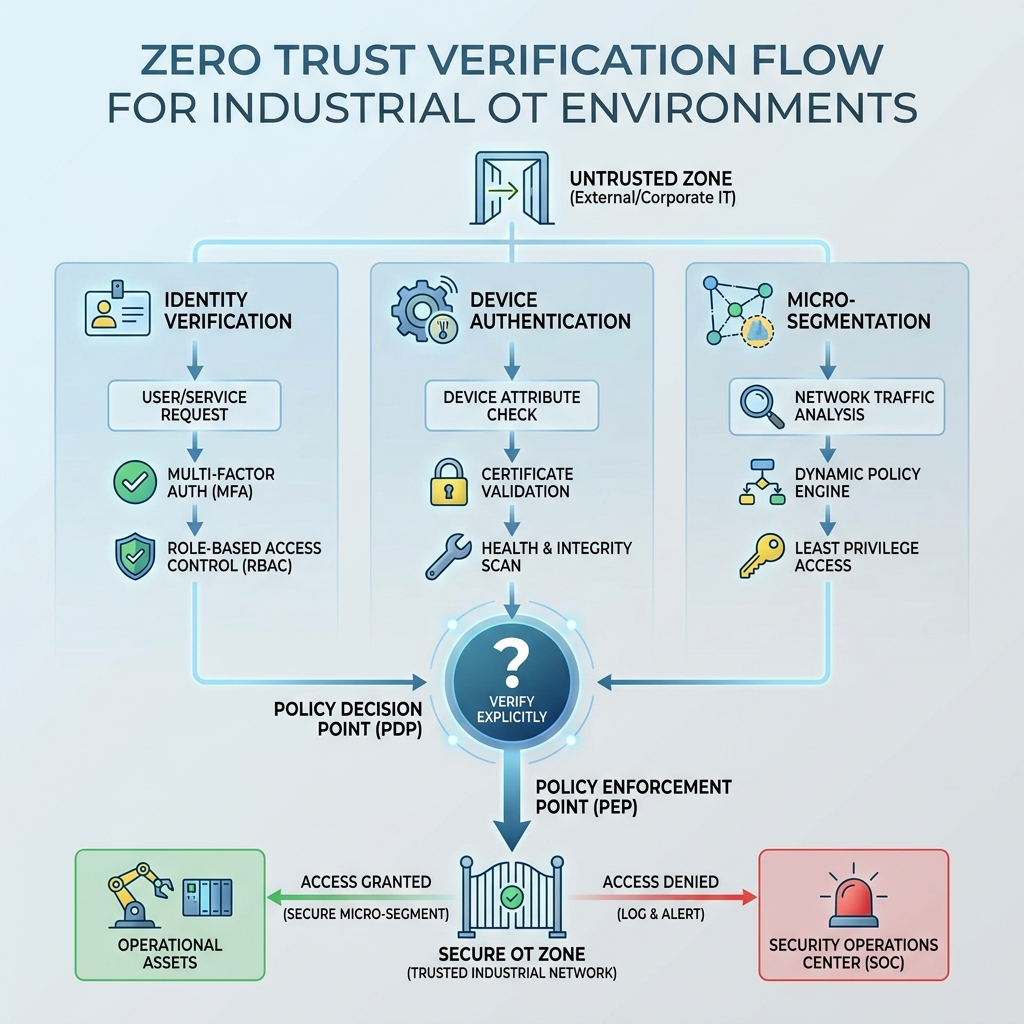

“Never trust, always verify” — นี่คือปรัชญาหลักของ Zero Trust Architecture (ZTA) ที่พลิกโฉมแนวคิดด้านความปลอดภัยแบบดั้งเดิม ในอดีต เครือข่ายทำงานบนหลักการ “Trust but Verify” คือเชื่อถือทุกอย่างที่อยู่ในเครือข่ายภายใน (perimeter-based security) แต่ Zero Trust บอกว่า ไม่มีอะไรที่ไว้วางใจได้โดยอัตโนมัติ ไม่ว่าจะอยู่ในหรือนอกเครือข่าย

สำหรับโรงงานอุตสาหกรรม Zero Trust มีความสำคัญเป็นพิเศษ เพราะ:

- อุปกรณ์ IoT จำนวนมากเชื่อมต่อเข้ามาในเครือข่าย — ทำให้ perimeter ขยายใหญ่เกินจะควบคุม

- Remote Access กลายเป็นเรื่องปกติ — vendor, engineer เข้าถึงระบบจากที่ไหนก็ได้

- IT/OT Convergence — การรวมเครือข่ายสองโลกเข้าด้วยกันเพิ่มจุดเสี่ยง

- Supply chain attack — อุปกรณ์หรือซอฟต์แวร์จาก third-party อาจมีช่องโหว่

หลักการ 5 ข้อของ Zero Trust สำหรับ OT

| หลักการ | คำอธิบาย | ตัวอย่างในโรงงาน |

|---|---|---|

| 1. Verify Explicitly | ตรวจสอบทุกครั้ง ไม่วางใจอะไรโดยอัตโนมัติ | ทุกครั้งที่วิศวกรเชื่อมต่อ HMI ต้องผ่าน MFA |

| 2. Least Privilege | ให้สิทธิ์เท่าที่จำเป็น ไม่มากกว่านั้น | Operator ดูได้อย่างเดียว ห้ามแก้ไข setpoint |

| 3. Assume Breach | สมมติว่าถูกบุกแล้ว ออกแบบให้จำกัดความเสียหาย | Micro-segmentation ทุก PLC แยกจากกัน |

| 4. Micro-segmentation | แบ่งเครือข่ายเล็กที่สุดเท่าที่เป็นไปได้ | PLC แต่ละตัว หรือ cell แต่ละ cell แยก zone |

| 5. Continuous Monitoring | ตรวจสอบพฤติกรรมตลอดเวลา ไม่ใช่แค่จุดเข้า | ตรวจจับ PLC ส่งข้อมูลไป IP ผิดปกติ |

Zero Trust vs Traditional Security: เปรียบเทียบแนวทาง

| Aspect | Traditional (Castle & Moat) | Zero Trust |

|---|---|---|

| Trust Model | Trust ทุกอย่างในเครือข่าย | Trust ไม่มี — ตรวจสอบทุกครั้ง |

| Network Boundary | Perimeter ชัดเจน (ใน-นอก) | ไม่มี perimeter ทุกจุดคือ boundary |

| Authentication | ครั้งเดียวที่จุดเข้า | ทุก session, ทุก request |

| Authorization | Broad role-based | Granular, context-aware |

| Lateral Movement | ง่ายเมื่อเข้ามาแล้ว | จำกัดด้วย micro-segmentation |

การนำ Zero Trust ไปใช้ในโรงงาน: ขั้นตอนปฏิบัติ

ขั้นที่ 1: Asset Inventory และ Classification

เริ่มจากรู้ว่ามีอะไรบ้างในเครือข่าย — ทุก PLC, HMI, Sensor, Gateway, Workstation ต้องถูกคัดแยกประเภท:

- Critical Asset — Safety PLC, SIS (ต้องป้องกันระดับสูงสุด)

- Important Asset — Control PLC, SCADA Server (ต้อง monitor ตลอดเวลา)

- Standard Asset — Engineering WS, Historian (ใช้ policy มาตรฐาน)

ขั้นที่ 2: Identity และ Access Management (IAM)

ทุกการเชื่อมต่อต้องผ่าน identity verification:

- Multi-Factor Authentication (MFA) สำหรับ remote access และ privileged account

- Role-Based Access Control (RBAC) กำหนดสิทธิ์ตามหน้าที่จริง

- Just-In-Time (JIT) Access ให้สิทธิ์ชั่วคราวเมื่อต้องใช้ หมดอายุอัตโนมัติ

- Certificate-based Authentication สำหรับ machine-to-machine (PLC-to-SCADA)

ขั้นที่ 3: Micro-Segmentation Implementation

แบ่งเครือข่ายระดับละเอียด:

- แยก Cell / Line การผลิตแต่ละสายเป็น zone ของตัวเอง

- ใช้ Software-Defined Networking (SDN) หรือ Next-Gen Firewall ควบคุม traffic

- กำหนด whitelist rule — อนุญาตเฉพาะ traffic ที่รู้จักเท่านั้น

- ทุกการเปลี่ยนแปลงต้องผ่าน change management

ขั้นที่ 4: Continuous Monitoring และ Analytics

ติดตั้งระบบ monitor ที่เข้าใจพฤติกรรม OT:

- Network Detection & Response (NDR) — วิเคราะห์ traffic pattern ของ Modbus, OPC UA, PROFINET

- Endpoint Detection — ตรวจสอบ configuration change ของ PLC

- Behavioral Analytics — สร้าง baseline และแจ้งเตือนเมื่อพฤติกรรมเบี่ยงเบน

ความท้าทายเฉพาะของ Zero Trust ในโลก OT

การนำ Zero Trust ไปใช้ใน OT มีความท้าทายที่แตกต่างจาก IT:

- Legacy Equipment — PLC เก่าไม่รองรับ modern authentication (ไม่มี MFA, ไม่มี certificate)

- Real-time Requirement — การเพิ่ม authentication layer อาจทำให้ latency เพิ่ม กระทบ control loop

- Availability First — ใน OT, production uptime สำคัยกว่า security ไม่สามารถ lock out operator ได้

- Brownfield Environment — โรงงานเก่าที่มีอุปกรณ์หลากหลาย vendor ผสมกัน

💡 วิธีแก้: ใช้ Identity-Aware Proxy หรือ Secure Gateway เป็นตัวกลาง เพื่อเพิ่ม Zero Trust capability โดยไม่ต้องแก้ไข PLC เก่า เช่น ใช้ CyberArk Endpoint Privilege Manager หรือ Fortinet OT Security Platform

Key Takeaways

- ✅ Zero Trust ไม่ใช่ผลิตภัณฑ์ แต่เป็น แนวคิดและกลยุทธ์ ที่ต้อง implement ทั้งคน เทคโนโลยี และกระบวนการ

- ✅ หลัก “Never trust, always verify” ช่วยลดโอกาส lateral movement ของผู้โจมตี

- ✅ Micro-segmentation ระดับ cell/PLC เป็นเป้าหมายสูงสุดของ Zero Trust ใน OT

- ✅ IAM + MFA + JIT Access เป็น 3 เสาหลักของ Identity Security ในโรงงาน

- ✅ Continuous Monitoring ด้วย NDR ที่เข้าใจโปรโตคอล OT เป็นสิ่งจำเป็น

- ✅ โรงงานเก่า (brownfield) สามารถใช้ Secure Gateway เป็นตัวกลาง เพื่อเพิ่ม Zero Trust โดยไม่กระทบอุปกรณ์เดิม

- ✅ เริ่มจาก Remote Access ก่อน (จุดเสี่ยงสูงสุด) แล้วค่อยขยายไปยังส่วนอื่น

สรุป

Zero Trust Architecture สำหรับ OT ไม่ใช่เรื่องไกลตัวอีกต่อไป ในยุคที่ ransomware โจมตีโรงงานทุกวัน และ remote access กลายเป็นเรื่องปกติ การยึดหลัก “Never trust, always verify” เป็นกลยุทธ์ที่โรงงานต้องนำไปใช้ เริ่มจากจุดเสี่ยงสูงสุด (remote access, privileged account) แล้วค่อยๆ ขยายไปยังทุกมุมของเครือข่าย OT ไม่จำเป็นต้องทำทั้งหมดในวันเดียว แต่ต้องเริ่มวันนี้