ทำไม Network Segmentation ถึงสำคัญสำหรับโรงงานอุตสาหกรรม

ในอดีต ระบบ OT (Operational Technology) ทำงานแยกจากระบบ IT โดยสมบูรณ์ — ไม่มีการเชื่อมต่อ ไม่มีช่องทางเข้าจากภายนอก ความปลอดภัยขึ้นอยู่กับ “Air Gap” แต่ในยุค Industry 4.0 ที่ทุกอย่างต้องเชื่อมต่อกัน ไม่ว่าจะเป็น SCADA ส่งข้อมูลไป Cloud, ERP ดึง OEE จาก MES หรือวิศวกร Remote Access เข้าไปแก้ไข PLC — Air Gap ก็ไม่มีอีกต่อไปแล้ว

Network Segmentation คือการแบ่งเครือข่ายออกเป็นส่วนๆ (Segment) แยกจากกันด้วย Firewall หรือ Security Gateway เพื่อจำกัดการกระจายของการโจมตี หาก Segment หนึ่งถูกบุก ผู้โจมตีจะไม่สามารถเคลื่อนย้ายไปยัง Segment อื่นได้ง่าย

⚡ ตัวอย่างจริง: เหตุการณ์ WannaCry (2017) ทำให้ Nissan ต้องหยุดผลิตที่โรงงานในสหราชอาณาจักร หากมี Network Segmentation ที่ดีพอ มัลแวร์จะไม่สามารถแพร่จากเครือข่ายออฟฟิศไปยังระบบควบคุมการผลิตได้

Purdue Model: โมเดลมาตรฐานสำหรับ Industrial Network

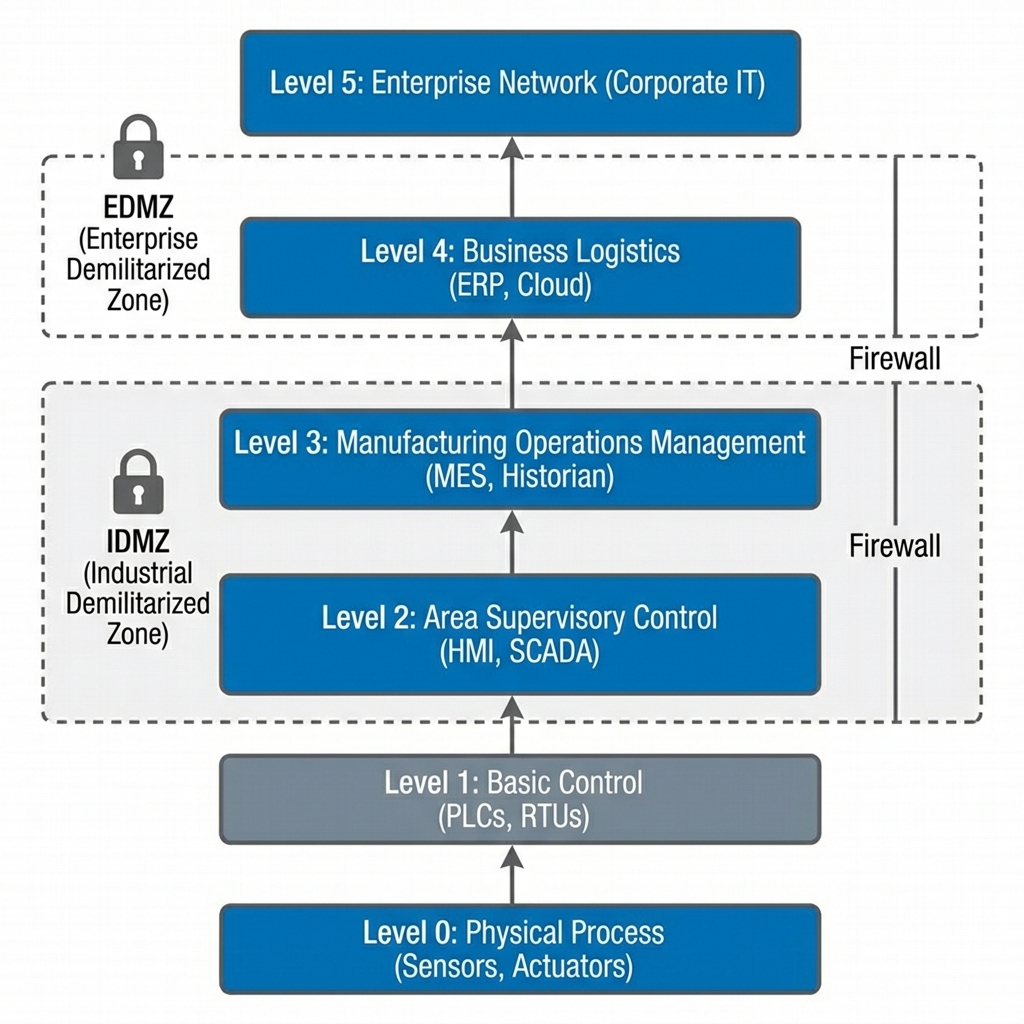

Purdue Enterprise Reference Architecture (PERA) เป็นโมเดลที่ใช้กันทั่วไปในการออกแบบเครือข่ายโรงงาน แบ่งเป็น Layers ดังนี้:

| Layer | ชื่อ | อุปกรณ์/ระบบ | ตัวอย่าง |

|---|---|---|---|

| Level 5 | Enterprise Network | ERP, Email, Web | SAP, Office 365 |

| Level 4 | Site Business Planning | MES, CMMS | Wonderware MES, SAP MII |

| Level 3 | Site Operations | SCADA, HMI, Historian | WinCC, Ignition, OSIsoft PI |

| Level 2 | Supervisory Control | HMI, Engineering WS | Panel PC, TIA Portal |

| Level 1 | Basic Control | PLC, DCS, RTU | S7-1500, ControlLogix |

| Level 0 | Physical Process | Sensor, Actuator, Motor | Flow meter, VFD, Valve |

ช่องว่างสำคัญ: IT/OT Boundary (Level 3.5)

จุดที่สำคัญที่สุดใน Purdue Model คือ IT/OT Boundary หรือ IDMZ (Industrial Demilitarized Zone) — เป็นเขตกันชนระหว่างเครือข่าย IT (Level 4-5) และเครือข่าย OT (Level 0-3) โดยมีหลักการ:

- ไม่มีการเชื่อมตรง — IT และ OT ไม่สามารถสื่อสารกันโดยตรง ต้องผ่าน IDMZ

- One-way data flow เป็น default — ข้อมูลจาก OT ส่งขึ้นไป IT ได้ แต่ IT ไม่สามารถส่งคำสั่งลงมา OT โดยตรง

- Reverse proxy และ Data diode — ใช้ควบคุมทิศทางข้อมูลอย่างเข้มงวด

- All traffic ต้องถูก monitor — ทุก packet ที่ผ่าน IDMZ ต้องถูก log และ inspect

เทคโนโลยีที่ใช้ใน Network Segmentation

| เทคโนโลยี | หน้าที่ | ผู้ผลิตตัวอย่าง |

|---|---|---|

| Industrial Firewall | กรอง traffic ระหว่าง zone เข้าใจโปรโตคอล OT (Modbus, OPC UA) | Tofino (Byres Security), Phoenix Contact FL MGUARD, Fortinet |

| Data Diode | ส่งข้อมูลได้ทางเดียวเท่านั้น (hardware-enforced) | Owl Cyber Defense, Waterfall Security |

| VPN Gateway | เข้ารหัสการเชื่อมต่อสำหรับ Remote Access | Cisco, Palo Alto, Scalance (Siemens) |

| Network Monitoring | ตรวจจับพฤติกรรมผิดปกติในเครือข่าย OT | Claroty, Nozomi Networks, Dragos |

| VLAN / Micro-segmentation | แยก traffic ภายใน layer เดียวกัน | Managed Switch (Cisco, Hirschmann, Moxa) |

ข้อผิดพลาดที่พบบ่อยในการทำ Segmentation

- Flat Network — ทุกอย่างอยู่วงเดียวกัน เชื่อมต่อกันหมด เมื่อถูกโจมตีกระจายทั้งโรงงาน

- Firewall มีแต่ Rule Allow All — มี Firewall แต่ config ง่ายเกินไป เท่ากับไม่มี

- ลืม Remote Access — มี segmentation ดี แต่ vendor เข้าผ่าน TeamViewer ที่ bypass firewall

- ไม่มี Monitoring — แบ่ง zone แต่ไม่มีระบบตรวจสอบว่ามี traffic ผิดปกติหรือไม่

- เปลี่ยนแปลงโดยไม่ update rule — เพิ่มอุปกรณ์ใหม่แล้วลืม update firewall rule

Key Takeaways

- ✅ Network Segmentation ไม่ใช่ option แต่เป็น requirement สำหรับโรงงานยุค Industry 4.0

- ✅ Purdue Model เป็น framework มาตรฐานที่ควรใช้เป็นฐานในการออกแบบ

- ✅ IDMZ (Level 3.5) เป็นเขตกันชนที่สำคัญที่สุดระหว่าง IT และ OT

- ✅ Industrial Firewall ต้องรองรับโปรโตคอล OT (Modbus, OPC UA, PROFINET) ไม่ใช่แค่ TCP/UDP

- ✅ Remote Access ต้องถูกควบคุมผ่าน VPN + IDMZ เท่านั้น ห้าม bypass

- ✅ Network Monitoring (Claroty, Nozomi) เป็นสิ่งจำเป็นสำหรับตรวจจับภัยคุกคามในเครือข่าย OT

สรุป

Network Segmentation สำหรับโรงงานอุตสาหกรรมไม่ใช่แค่การแบ่ง VLAN ธรรมดา แต่เป็นการออกแบบ security architecture ที่คำนึงถึงลักษณะเฉพาะของระบบ OT — ที่ availability สำคัญกว่า confidentiality และ downtime นาทีเดียวอาจทำให้เสียหายหลายล้านบาท Purdue Model ร่วมกับ IDMZ และ Industrial Firewall ที่เข้าใจโปรโตคอล OT คือสูตรสำเร็จที่โรงงานควรนำไปใช้