IEC 62443: มาตรฐานความปลอดภัย OT ที่วิศวกรระบบควบคุมต้องรู้

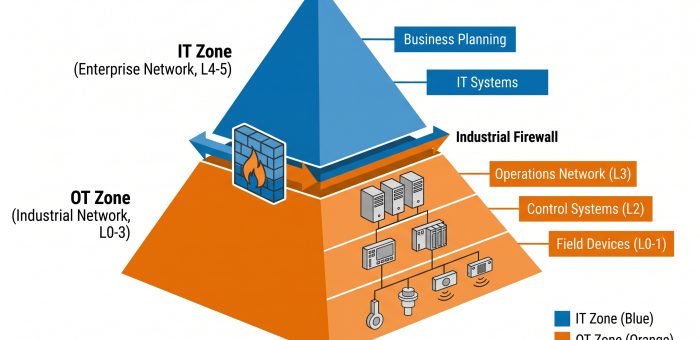

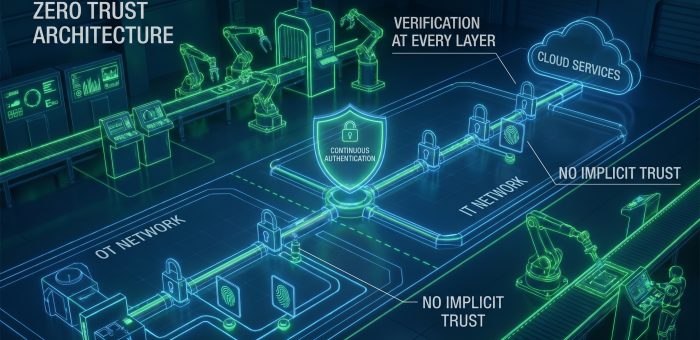

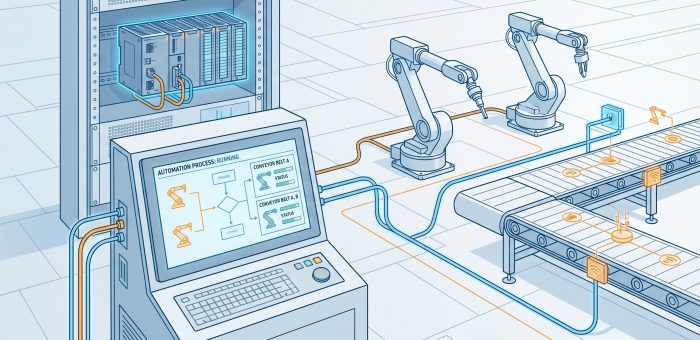

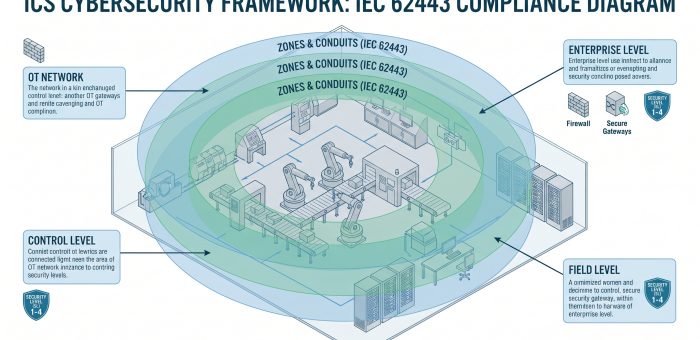

IEC 62443 คืออะไร? ทำไมโรงงานอุตสาหกรรมถึงต้องใส่ใจ ในยุคที่ระบบ OT (Operational Technology) ถูกเชื่อมต่อเข้าสู่เครือข่าย IT มากขึ้นเรื่อยๆ ความเสี่ยงด้านความปลอดภัยทางไซเบอร์ก็สูงขึ้นตามไปด้วย IEC 62443 คือชุดมาตรฐานสากลที่ออกแบบมาเพื่อปกป้องระบบควบคุมอุตสาหกรรม (Industrial Automation and Control Systems - IACS) โดยเฉพาะ ไม่ใช่แค่แนวทางทั่วไป แต่เป็น framework ที่มีโครงสร้างชัดเจน สามารถนำไป implement ได้จริงในโรงงาน มาตรฐานนี้พัฒนาโดย ISA99 Committee และถูกนำไปรับรองโดย IEC (International Electrotechnical Commission) ทำให้ได้รับการยอมรับในระดับสากล ปัจจุบันหลายประเทศในยุโรปและอเมริกาเหนือเริ่มบังคับใช้ในอุตสาหกรรมที่สำคัญ เช่น พลังงาน น้ำ และยานยนต์ โครงสร้าง IEC 62443: 4 ส่วนหลักที่ต้องรู้ มาตรฐาน IEC 62443 แบ่งออกเป็น 4 ส่วนหลัก แต่ละส่วนมีหน้าที่แตกต่างกัน: ส่วน หมวด เนื้อหาหลัก กลุ่มเป้าหมาย ส่วน 1 General แนวคิด คำศัพท์ โมเดล และแนวทางทั่วไป ทุกคนที่เกี่ยวข้อง ส่วน 2 Policy & Procedure โปรแกรมบริหารความปลอดภัยสำหรับ IACS Management, Asset Owner ส่วน 3 System ข้อกำหนดทางเทคนิคสำหรับระบบ (Security Levels, Zones) System Integrator, Engineer ส่วน 4 Component ข้อกำหนดสำหรับอุปกรณ์และ component แต่ละตัว Vendor, Manufacturer Security Level (SL): 4 ระดับความปลอดภัย แกนกลางของ IEC 62443 คือ Security Level (SL) ที่จัดแบ่งระดับความปลอดภัยเป็น 4 ระดับ: SL 1 — Casual/Accidental: ป้องกันการโจมตีแบบไม่ได้ตั้งใจหรือสุ่ม เช่น พนักงานเข้าผิดระบบ เหมาะสำหรับกระบวนการที่ไม่วิกฤต SL 2 — Simple Intent: ป้องกันผู้โจมตีที่มีทักษะต่ำ ใช้เครื่องมือพื้นฐาน เช่น สแกนพอร์ต หรือ brute-force…